微软修复影响Bing搜索和主要应用程序的新Azure AD漏洞

Microsoft已修补影响Azure Active Directory(AAD)身份和访问管理服务的错误配置问题,该问题将几个“高影响”应用程序暴露给未经授权的访问。

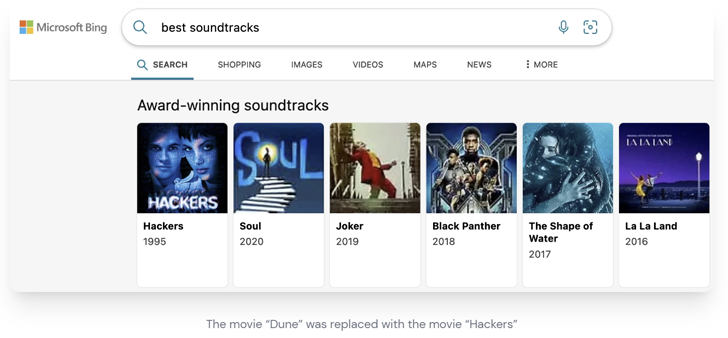

“其中一个应用程序是内容管理系统(CMS),它支持Bing.com 并允许我们不仅修改搜索结果,而且还对Bing用户发起高影响力的XSS攻击,”云安全公司Wiz说说在一份报告中。“这些攻击可能会损害用户的个人数据,包括Outlook电子邮件和SharePoint文档。”

这些问题于2022年1月和2月报告给微软,随后这家科技巨头应用了修复程序,并向Wiz提供了4万美元的漏洞奖金。雷德蒙 说,没有发现任何证据表明这些错误的配置在野外被利用。

该漏洞的症结在于所谓的“共享责任混淆”,其中Azure应用程序可能被错误地配置为允许来自任何Microsoft租户的用户,从而导致潜在的意外访问情况。

有趣的是,许多微软自己的内部应用程序被发现表现出这种行为,从而允许外部各方获得对受影响应用程序的读写。

这包括Bing Trivia应用程序,该网络安全公司利用该应用程序来改变Bing中的搜索结果,甚至操纵主页上的内容,作为被称为BingBang的攻击链的一部分。

更糟糕的是,该漏洞可能被武器化,以触发对www.example.com的跨站脚本(XSS)攻击Bing.com,并提取受害者的Outlook电子邮件,日历,团队消息,SharePoint文档和OneDrive文件。

Wiz研究员Hillai Ben-Sasson指出:“具有相同访问权限的恶意行为者可能会劫持具有相同有效负载的最受欢迎的搜索结果,并泄露数百万用户的敏感数据。”

其他被发现易受配置错误问题影响的应用程序包括Mag News,Central Notification Service(CNS),Contact Center,PoliCheck,Power Automate Blog和COSMOS。

企业渗透测试公司NetSPI 显露的 中的跨租户漏洞的详细信息 Power Platform连接器可能被滥用来获取敏感数据。

在2022年9月进行负责任的披露后,微软于2022年12月解决了反序列化漏洞。

该研究还遵循发布修补程序进行补救 超级FabriXss(CVE-2023-23383,CVSS评分:8.2),这是Azure Service Fabric Explorer(SFX)中反映的XSS漏洞,可能导致未经身份验证的远程代码执行。

稿源:TheHackerNews.com

-

微软PowerPoint喜提全新功能:更好理解PPT晦涩内容

近日,微软为其办公神器PowerPoint推出了名为“Explainer(解释器)”的全新功能。该工具由Copilot AI驱动,可帮助用户快速拆解和理解演示文稿中那些晦涩难懂的专业术语、缩写或复杂的

-

TRELLIS.2 – 微软开源的40亿参数3D生成模型

TRELLIS.2是什么TRELLIS.2是微软开源的40亿参数3D生成模型,专为从单张图片高效生成高保真3D资产设计。核心创新在于采用O-Voxel稀疏体素架构,能处理复杂拓扑结构(如开放表面、非流

-

英国官方30亿购买3万台Win10电脑:取代过时的Win7

微软10月14日已经正式停止了对Win10系统长达10年的支持,然而日前英国农业部发布公告,将投资30亿购买数万台Win10电脑及其他设备。根据部长大卫·希尔签署的公告,这笔投资是一项大规模IT现代化

关注公众号:拾黑(shiheibook)了解更多

友情链接:

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

安全、绿色软件下载就上极速下载站:https://www.yaorank.com/

- FS-DFM – 苹果联合俄亥俄州立大学推出的扩散语言模型

- 《南京照相馆》票房破4亿!豆瓣8.5分!

- 艾威曾因一事坚决离婚,参加真人秀挽救婚姻

- 谷歌DeepMind携手Apptronik 推动人形机器人商业化落地

- 央行:降低存量房贷利率 二套房贷最低首付比例下调到15%

- 微软Dynamics 365等被指用于监控员工!回应称维护工人尊严

- 传女车主车内不雅照遭泄 高合汽车声明:已报警将追责

- 《圣斗士星矢》真人电影抢先看:星矢帅呆了

- 法院认定谢娜张杰购房不存在跳单

- 女子连刷10个差评商家找上门怒怼

- 马航MH370关键碎片发现:曾被渔民当做洗衣板长达五年

- 20TB空间免费领 阿里云盘全员补偿15天超级会员

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩